5 alternative VPN sicure per una maggiore privacy online

Nel panorama digitale odierno, la salvaguardia della privacy online è fondamentale. Un numero significativo di utenti si rivolge alle reti private virtuali (VPN) per una navigazione sicura e per aggirare le restrizioni geografiche sui contenuti. Tuttavia, è importante riconoscere che le VPN presentano una serie di sfide. A volte possono ostacolare la velocità di Internet, avere prezzi elevati e potrebbero non sempre soddisfare le aspettative. Se sei stanco dei comuni inconvenienti delle VPN, esplorare alternative che si allineano meglio alle tue preferenze potrebbe essere utile. Ecco cinque alternative alle VPN che potresti trovare più adatte.

Comprendere le VPN e il motivo per cui esplorare altre opzioni

Credito immagine: Pixabay.com

Una VPN, o Virtual Private Network, serve a crittografare il tuo traffico Internet e a nascondere il tuo indirizzo IP instradandolo attraverso un server situato altrove. Sebbene ciò fornisca un ulteriore livello di privacy, potrebbe non essere la soluzione migliore per tutti gli utenti.

Svantaggi della VPN

- Possibile rallentamento della velocità di Internet dovuto alla crittografia.

- I servizi VPN premium possono essere piuttosto costosi.

- Alcuni siti potrebbero bloccare le connessioni VPN.

- Per chi non è esperto di tecnologia, la configurazione delle VPN può risultare complessa.

Vantaggi nel considerare altre opzioni

Guardando oltre le tradizionali opzioni VPN, potresti scoprire soluzioni alternative che offrono maggiore velocità, costi inferiori e maggiore flessibilità, il tutto garantendo che la tua privacy online rimanga intatta.

Cinque alternative VPN sicure da considerare

1. Esplora Smart DNS

Smart DNS è una soluzione semplice per accedere a contenuti con restrizioni geografiche mantenendo prestazioni veloci. A differenza delle VPN, Smart DNS non fornisce crittografia; reindirizza semplicemente le tue richieste DNS tramite i suoi server.

Come funziona Smart DNS

Questa tecnologia modifica le impostazioni DNS del tuo dispositivo per utilizzare le proprie, consentendoti di visitare siti Web bloccati come se ti stessi connettendo da una posizione diversa. È particolarmente efficace per lo streaming e l’accesso a siti Web con restrizioni.

Vantaggi dell’utilizzo di Smart DNS

- Velocità migliorate poiché non viene utilizzata la crittografia.

- Perfetto per attività di gioco e streaming .

- Facilità di configurazione su vari dispositivi.

Contro di Smart DNS

- Nessun occultamento dell’indirizzo IP, rendendo identificabile il tuo vero IP.

- Manca la crittografia, il che può limitare la sicurezza.

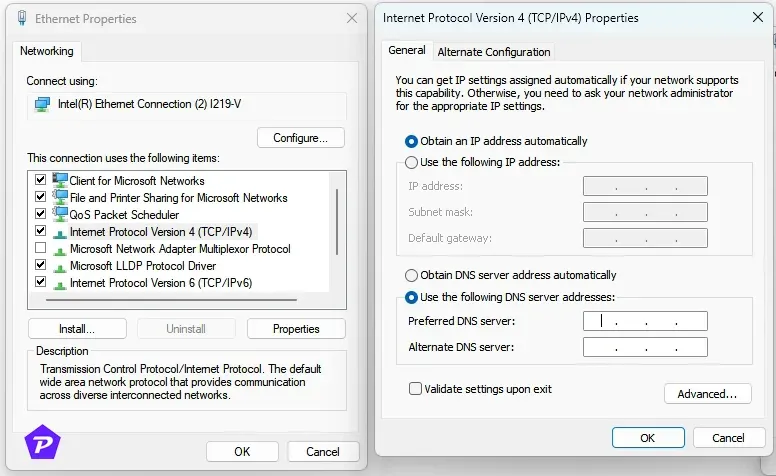

Passaggi per implementare Smart DNS

- Seleziona un provider Smart DNS , come Unlocator o Smart DNS Proxy .

- Registrati e ottieni gli indirizzi DNS dal provider da te scelto.

- Accedi alle impostazioni DNS del tuo dispositivo (solitamente si trovano nelle impostazioni di rete).

- Inserisci gli indirizzi DNS forniti.

- Riavvia il dispositivo per rendere effettive le modifiche.

2. Utilizzare un server proxy

Un server proxy funge da intermediario tra il tuo dispositivo e Internet, oscurando il tuo indirizzo IP inoltrando il tuo traffico attraverso il proprio indirizzo, il che rende la tua presenza online meno tracciabile.

Diversi tipi di server proxy

- Proxy HTTP : adatto per la navigazione web.

- Proxy HTTPS : offre la crittografia per una navigazione sicura.

- SOCKS Proxy : più versatile, anche se potenzialmente più lento.

Vantaggi dei server proxy

- Generalmente conveniente , con numerose opzioni gratuite disponibili.

- Aiuta a eludere le restrizioni geografiche .

- Abilita la navigazione anonima .

Svantaggi dei server proxy

- Le versioni gratuite spesso hanno prestazioni lente e incostanti.

- La mancanza di crittografia riduce la sicurezza complessiva.

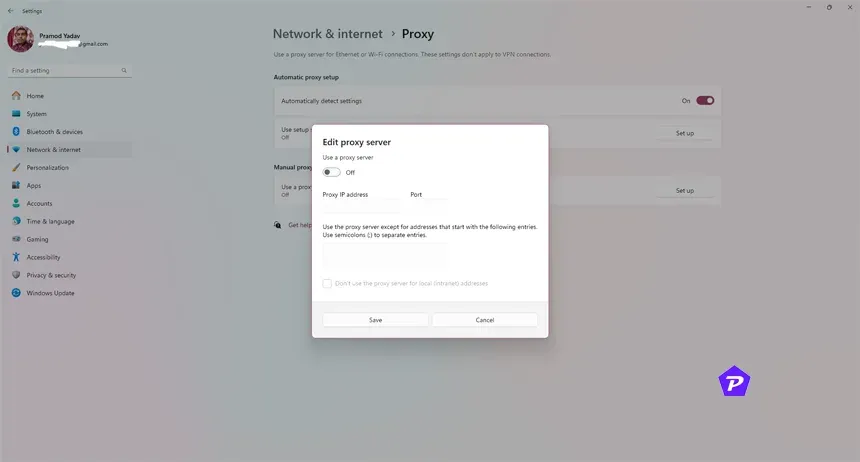

Configurazione di un server proxy

- Seleziona un servizio Proxy come Tuxler Proxy o KProxy.

- Modifica le impostazioni del tuo dispositivo o browser per integrare il proxy.

- Inserisci l’indirizzo IP del proxy insieme al numero di porta.

- Salva le modifiche e inizia a navigare utilizzando il proxy.

- Sbloccare ExtraTorrents: Elenco dei siti proxy

- Quali sono le differenze tra Tor, VPN e Proxy?

3. Accesso ai siti Web con Tor

Tor, abbreviazione di “The Onion Router”, è incentrato sulla garanzia dell’anonimato dell’utente. Rende anonimo il tuo traffico Internet instradando i dati attraverso più server gestiti da volontari, crittografando i dati a ogni livello, il che rende eccezionalmente difficile tracciarli.

Capire Tor per l’anonimato

Vantaggi di Tor

- Garantisce un elevato grado di anonimato.

- Libero da utilizzare.

- Ottimo per accedere a informazioni sensibili.

Svantaggi di Tor

- La velocità di navigazione può essere ridotta.

- Non consigliato per lo streaming o il gaming.

- Alcuni siti web bloccano attivamente gli utenti Tor.

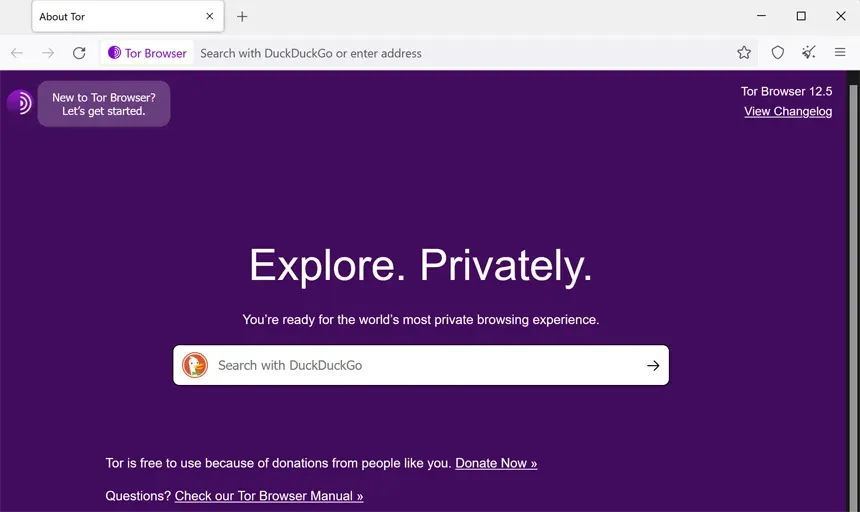

Linee guida per un utilizzo sicuro di Tor

- Scarica Tor Browser dal sito ufficiale .

- Evita di installare plugin aggiuntivi che potrebbero compromettere il tuo anonimato.

- A meno che tu non abbia conoscenze avanzate, mantieni le impostazioni predefinite .

- Se il tuo provider di servizi Internet (ISP) blocca l’accesso a Tor, prendi in considerazione l’utilizzo dei bridge Tor .

4. Utilizzo del desktop remoto

Le applicazioni desktop remoto consentono di controllare un computer che si trova altrove, facilitando l’accesso a contenuti specifici di una regione tramite una macchina virtuale (VM) basata in quell’area.

Meccanismo dei desktop remoti

Ottenendo una VM da provider come AWS o Google Cloud, gli utenti possono navigare come se si trovassero fisicamente nell’area della VM, ottenendo un’esperienza simile a quella di utilizzo di un computer situato in un altro Paese.

Vantaggi delle soluzioni di desktop remoto

- Accedi senza sforzo ai contenuti con restrizioni geografiche .

- Garantisce un elevato livello di privacy .

- Offre flessibilità per soddisfare esigenze diverse.

Svantaggi delle soluzioni di desktop remoto

- Potrebbe essere necessaria una configurazione complessa.

- La manutenzione può richiedere molto tempo.

- I costi possono aumentare quando si utilizzano i servizi cloud.

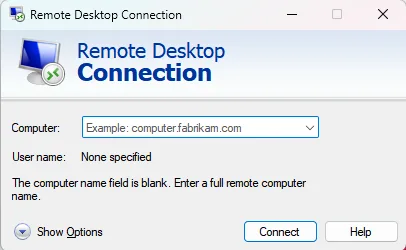

Introduzione alla connessione desktop remoto

- Seleziona un fornitore di servizi cloud (ad esempio, AWS, Google Cloud).

- Crea una VM nella regione geografica desiderata.

- Installare un software per desktop remoto (ad esempio, Microsoft Remote Desktop, TeamViewer).

- Connettersi alla VM tramite l’applicazione desktop remoto preferita.

- Proteggere la VM con password complesse e abilitare l’autenticazione a più fattori.

5. Implementazione del tunneling SSH

Il tunneling SSH (Secure Shell) consente di stabilire una connessione protetta e crittografata tra il dispositivo e un server remoto, soluzione ideale per gli utenti esperti di tecnologia che cercano una sicurezza affidabile.

Navigazione sicura con SSH

Il tunneling SSH crittografa tutto il traffico tramite un canale sicuro, fornendo un ulteriore livello di privacy simile a quello delle VPN.

Vantaggi dei tunnel SSH

- Offre una crittografia avanzata.

- Può mascherare il tuo indirizzo IP.

- Ideale per accedere in modo sicuro ai servizi remoti.

Sfide e limitazioni di SSH

- L’installazione potrebbe risultare complessa per i principianti.

- Richiede l’accesso a un server remoto.

- Potenzialmente più lento della navigazione senza crittografia.

Creazione di un tunnel SSH

- Seleziona un client SSH (come PuTTY per Windows o Terminal per macOS/Linux).

- Connettersi a un server remoto (saranno necessarie le credenziali di accesso).

- Immettere il comando appropriato per avviare il tunnel SSH.

- Regola le impostazioni del tuo browser per incanalare il traffico attraverso il tunnel.

- Eseguire dei test per confermare che la connessione sia sicura.

Valutazione delle alternative VPN: qual è la scelta migliore per te?

Confronto delle velocità

- Smart DNS : offre le velocità più elevate grazie all’assenza di crittografia.

- Server proxy : in genere più veloci delle VPN ma più lenti rispetto agli Smart DNS.

- Tor : generalmente il più lento a causa del suo processo di crittografia multistrato.

Panoramica sulla sicurezza e sulla privacy

- Tor e SSH garantiscono un anonimato superiore.

- Smart DNS offre una protezione minima della privacy.

- I server proxy variano notevolmente in termini di sicurezza, a seconda del tipo e del provider selezionati.

Aspetti finanziari

- Gli Smart DNS e i server proxy spesso includono opzioni gratuite.

- Le soluzioni di Desktop remoto potrebbero risultare costose in caso di utilizzo frequente.

Facilità d’uso

- Smart DNS : molto facile da configurare.

- Tor : semplice da installare, ma potrebbe essere più lento.

- SSH e Desktop remoto richiedono conoscenze e competenze più avanzate.

Considerazioni finali

Sebbene le VPN siano da tempo un metodo preferito per la sicurezza di Internet, non sono l’unica opzione disponibile. Se stai dando priorità a velocità, adattabilità o convenienza, prendi in considerazione l’esplorazione di soluzioni come Smart DNS, server proxy, Tor, desktop remoti e tunneling SSH, ognuno dei quali offre vantaggi distinti. Seleziona l’approccio che meglio soddisfa le tue preferenze e goditi un’esperienza online più sicura e privata.

Credito immagini: Pcmobitech.com